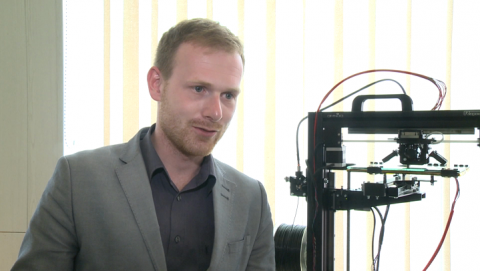

– To się dzieje bardzo dynamicznie. Tablety i smartfony trochę przeszły drogę jak komputery, tylko w znacznie szybszym tempie. W ciągu 10 lat w sferze oprogramowania złośliwego zostało zrobione to, co w sferze komputerów przez 30 lat. Widzimy więc, że technologia przyspieszyła. Oczywiście przestępcy mieli o tyle łatwiej, że mogli zastosować niektóre schematy, które zostały wdrożone w komputerach osobistych, i po prostu je powielić w przypadku tabletów i telefonów, urządzeń mobilnych – mówi agencji informacyjnej Newseria Biznes Grzegorz Ciołek, inżynier systemowy Fortinet.

Urządzenia i aplikacje mobilne są szczególnie atrakcyjne z punktu widzenia cyberprzestępców, bo ich wyposażenie i oprogramowanie daje szerokie możliwości rozwoju technik kradzieży – zarówno pieniędzy, jak i poufnych danych. Na czele tych newralgicznych punktów są mobilne systemy płatności, usługi geolokalizacji, odbiorniki GPS oraz wbudowane kamery i mikrofony. W 2013 r. najwięcej infekcji dotyczyło systemu Android – 96,5 proc. wszystkich, jakie wykryło laboratorium FortiGuard Labs. Na drugim miejscu znalazł się system Symbian (3,45 proc.) infekcji, natomiast liczba infekcji urządzeń z systemami iOS, BlackBerry, Palm OS i Windows łącznie nie przekroczyła 1 proc.

– Mamy bardzo szerokie spektrum zagrożeń: od zwykłych aplikacji, które po prostu zmieniają nam przeglądarkę, stronę domową, mechanizm wyszukiwania, aż po zagrożenia typu ransomware, czyli aplikacje, które szyfrują nasze pliki i potem oczekują, że zapłacimy za ich odblokowanie. To już jest poważna sprawa – ocenia Grzegorz Ciołek.

Złośliwe oprogramowanie ransomware występuje najczęściej w postaci fałszywego programu antywirusowego. Przed ewentualnym pobraniem jakiegoś antywirusa warto więc sprawdzić opinie na jego temat, np. na forach internetowych. A najlepiej – pobierać pliki jedynie z zaufanych stron.

– Najważniejsze, kupujmy w sklepach, w Androidzie jest Google Play, w Apple jest iStore. Zakupujemy tam oprogramowanie, nie pobieramy go ze źródeł nielegalnych. Część ludzi jest bardzo świadomych, sprawdza, co instaluje, czyta, przegląda strony internetowe. Są też tacy użytkownicy, którzy w ogóle nie są świadomi tego, co się dzieje z ich telefonem, po prostu instalują, co popadnie, nie sprawdzają, jakie prawa ma aplikacja – uważa Ciołek.

Aplikacje trafiające do oficjalnych sklepów pozwalają znacznie ograniczyć ryzyko pobrania niebezpiecznego programu, ponieważ przechodzą tam weryfikację. W przypadku nieznanych źródeł, eksperci zalecają blokadę możliwości pobierania aplikacji bez zgody użytkownika. Podobnie należy wystrzegać się otwierania odsyłaczy (łączy) z nieznanych lub niezaufanych źródeł, ponieważ może to prowadzić do zainfekowania telefonu lub tabletu. Po zakończeniu korzystania z danej strony warto się wylogować, dzięki czemu znikną dane z logowania w postaci plików cookie. Sprawdzanie uprawnień, jakich żąda przy instalacji dana aplikacja, również należy do ABC bezpieczeństwa w internecie. Użytkownik powinien zastanowić się, czy dany program rzeczywiście potrzebuje korzystać z danych o lokalizacji lub dostępu do aparatu czy kamery.

Szczególnie duże ryzyko wiąże się z korzystaniem z niezabezpieczonych, publicznie dostępnych sieci bezprzewodowych. Brak szyfrowania danych w takich sieciach sprawia, że osoby chcące obserwować ruch są w stanie odczytać nawet loginy i hasła. Względnie bezpieczne są jedynie połączenia szyfrowane, które wykorzystują protokół HTTPS. Jest on wykorzystywany m.in. przez serwisy transakcyjne banków.

– Wszystkie otwarte hotspoty są największym zagrożeniem. W tym momencie jedynym wyjściem jest zastosowanie oprogramowania VPN-owego, które pozwoli nam zostawić jakiś tunel prywatny, bądź do naszego domu, bądź do jakiegoś dostawcy. Najczęściej w sieciach firmowych takie rozwiązanie jest gotowe. Oczywiście otwarte Wi-Fi jest największym zagrożeniem, polecałbym, poszukiwanie takiej sieci, gdzie już jest jakieś szyfrowanie zastosowane przez operatora, czyli oprócz tego, że logujemy się, to musimy podać jeszcze hasło – twierdzi inżynier systemowy Fortinet.

Przestrzegając pewnych zasad dotyczących bezpieczeństwa w sieci, nie wolno także zapominać o ochronie poufnych danych w przypadku kradzieży urządzenia mobilnego. Poza najprostszą blokadą telefonu w postaci PIN, niektóre urządzenia pozwalają też szyfrować dane na dysku oraz znajdujące się na pamięci zewnętrznej, np. micro SD.

– Są różnego rodzaju całe pakiety, włącznie z tym, że możemy śledzić telefon, można wykasować dane z telefonu, jeżeli ktoś go nam ukradnie. Jest szyfrowanie telefonu, są platformy, w których można szyfrować zarówno kartę, jak i dysk systemowy, więc na tym warto się skupić – uważa Grzegorz Ciołek.

Zobacz także

Współtwórca Skype'a odebrał pierwszą nagrodę CEED Institute

Estoński programista i przedsiębiorca Jaan Tallinn odebrał przyznaną po raz pierwszy nagrodę CEED Institute. Think-tank założony przez Jana Kulczyka postanowił… Czytaj dalej »

Rośnie rynek drukarek 3D. Najtańsze kosztują około 2 tys. złotych

Najtańsze drukarki 3D kosztują około 2 tys. złotych, a projekty są dostępne za darmo lub za niewielką opłatą w internecie. Zapotrzebowanie na takie urządzenia… Czytaj dalej »

Trendy na rynku telewizorów

Konsumenci coraz chętniej sięgają po duże telewizory, ale nie wszyscy chcą płacić za dodatkowe usługi smart TV, czyli za dostęp do internetu i możliwość… Czytaj dalej »

Tylko co dziesiąty programista to kobieta. UKE zachęca absolwentki liceów do wyboru studiów informatycznych

Choć praca w branży nowych technologii jest atrakcyjna i dobrze płatna, niewiele kobiet decyduje się na taką ścieżkę kariery. Tylko 9 proc. kobiet pracuje… Czytaj dalej »

Hakerzy coraz bardziej skuteczni. W ubiegłym roku wykradli 552 miliony tożsamości

552 miliony ujawnionych tożsamości w hakerskich włamaniach do sieci informatycznych dużych firm – to bilans 2013 roku według raportu firmy Symantec. Liczba… Czytaj dalej »

Nowoczesne rozwiązania technologiczne zrewolucjonizują branżę podróżniczą

Elektroniczny asystent mniejszy od ludzkiego włosa oraz próbki rzeczywistości na stronach internetowych – tak ma wyglądać podróżowanie w przyszłości… Czytaj dalej »

Komputerowe symulacje coraz popularniejszą metodą edukacji młodzieży. Przykładem program „Zarządzanie firmą”

Zamiast wykładów i testów dla uczniów o sposobach zarządzania firmą – symulacja komputerowa. W ten sposób łatwiej nauczyć się, jak podejmować decyzje… Czytaj dalej »

Innowacyjne sposoby płatności

Polacy mają w portfelach ok. 20 mln kart z możliwością płatności zbliżeniowej, a co miesiąc dokonują nimi kilkanaście milionów transakcji. Coraz większą… Czytaj dalej »

Tylko połowa użytkowników smartfonów używa aplikacji

Już 46 proc. Polaków posiada smartfony, ale tylko połowa z nich wykorzystuje je aktywnie. Smartfony zostały zaprojektowane tak, aby łatwiej korzystało się… Czytaj dalej »

Mniejsze zainteresowanie YouTube’em. Serwisowi wyrosła konkurencja

Po latach dynamicznych wzrostów liczby użytkowników serwisu wideo YouTube zainteresowanie serwisem spada – wynika z danych firmy Gemius, która zbadała ruch… Czytaj dalej »