5 łatwych rozwiązań zabezpieczających prywatność użytkowników sieci i urządzeń

Szyfrowanie dysku, programy zapamiętujące hasła, dwustopniowa autoryzacja - te rozwiązania znalazły się na liście eksperta TED Ideas, który radzi jak bez dużej wiedzy technicznej zadbać dziś o zwiększenie swojej prywatności.

Christopher Soghoian, ekspert TED, instytucji znanej z firmowanego przez nią cyklu konferencji popularyzujących naukę, przygotował listę pięciu prostych sposobów, które mogą zagwarantować użytkownikom większy zakres prywatności podczas korzystania z urządzeń oraz w czasie surfowania w sieci.

Na pierwszym miejscu zestawienia znalazły się specjalne programy, które zapisują w swojej pamięci hasła do sieciowych usług, kont mejlowych czy kart kredytowych. Pozwalają one także na losowe generowanie skomplikowanych haseł, które składają się z symboli, cyfr i liter, przez co ich złamanie jest dużo trudniejsze. Aplikacje wykorzystują zaawansowane narzędzie szyfrowania tych danych, przechowując w swojej pamięci wszystkie hasła użytkownika, który musi zapamiętać jedynie hasło główne, umożliwiające dostęp do programu. Przykładami takiego oprogramowania są np. 1Password czy LastPass.

Soghoian doradza także stosowanie dwustopniowej autoryzacji w usługach sieciowych. Polega ona na konieczności dostarczenia dodatkowego hasła przesyłanego użytkownikowi na inny adres e-mail lub w formie wiadomości na telefon komórkowy. Takie rozwiązanie stosują banki przy autoryzacji przelewów, Google i Facebook.

Szyfrowanie dysku urządzenia jest jednym z łatwiejszych sposobów na zwiększenie swojego bezpieczeństwa. Urządzenia z systemem iOS posiadają funkcję automatycznego szyfrowania treści. System Android, Microsoft Windows i OS X wymagają ręcznego uruchomienia tego rozwiązania przez użytkownika.

Soghoian sugeruje także zaklejenie kamery internetowej urządzenia w czasie, gdy nie prowadzimy wideo-rozmów. Istnieje oprogramowanie inwigilacyjne, które może rejestrować i przesyłać obraz z kamery bez wiedzy użytkownika. Dużo trudniej jest w ten sposób zakleić mikrofon urządzenia - w komputerach często umieszczony jest on wewnątrz obudowy, natomiast zasłanianie mikrofonu w telefonach komórkowych pozbawia użytkownika jego głównej funkcjonalności.

Zestawienie eksperta zamyka szyfrowanie rozmów telefonicznych i wiadomości tekstowych. W obliczu informacji ujawnionych przez Edwarda Snowdena, pojawia się konieczność ochrony naszej cyfrowej komunikacji - zarówno przed inwigilacją prowadzoną przez agendy rządowe, jak i hakerów. Soghoian przypomina zatem, że FaceTime dostarczany przez Apple oraz komunikator WhatsApp posiadają wbudowane algorytmy szyfrujące, zaś dzięki aplikacjom RedPhone i TextSecure zaszyfrujemy rozmowy i SMS-y w systemie Android. (PAP)

Zobacz także

Gowin: astronomia będzie osobną dyscypliną nauki

2018-09-20, 13:23W czwartek(20.09) szef resortu nauki Jarosław Gowin podpisał rozporządzenie dot. dyscyplin nauki i sztuki. Przewiduje ono, że będą 44 dyscypliny naukowe i 3 artystyczne. 'To fundamentalna zmiana w sposobie uprawiania nauki w Polsce'… Czytaj dalej »

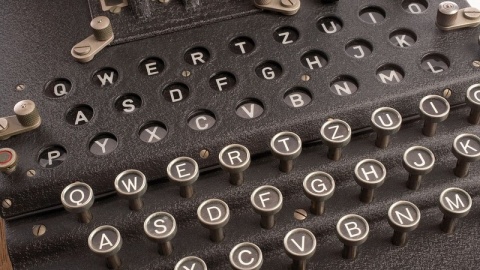

Maszyna szyfrująca Enigma trafi do Muzeum Historii Polski

2018-09-12, 12:33Oryginalna niemiecka maszyna szyfrująca Enigma, której kod złamali polscy matematycy zostanie zakupiona i trafi na wystawę stałą w Muzeum Historii Polski. Środki na ten cel podarowała stołecznej placówce amerykańska firma technologiczna… Czytaj dalej »

Sukces naukowców z UMK

2018-08-29, 16:00Dwa wynalazki stworzone przez naukowców z Uniwersytetu Mikołaja Kopernika zdobyły nagrody podczas Międzynarodowych Targów Designu oraz Innowacyjności JIDE w Japonii (Japan Design & Invention Expo - JIDE 2018). Prezentacja innowacyjnych… Czytaj dalej »

Pilotaż nowej sieci 5G zacznie się jeszcze w tym roku w Łodzi

2018-08-26, 11:30Pilotaż nowej technologii, umożliwiający szybki rozwój polskiej gospodarki, zacznie się jeszcze w tym roku w Łodzi - zadeklarowała w czwartek minister przedsiębiorczości i technologii Jadwiga Emilewicz. Minister inwestycji i rozwoju… Czytaj dalej »

Wrocławscy naukowcy pracują nad alternatywną dla GMO metodą modyfikacji roślin

2018-08-21, 08:49Wrocławscy naukowcy pracują nad stworzeniem alternatywnej dla GMO metody modyfikacji roślin. Metodami epigenetycznymi chcą wyhodować m.in. len dający większe plony i odporny na choroby. Czytaj dalej »