5 łatwych rozwiązań zabezpieczających prywatność użytkowników sieci i urządzeń

Szyfrowanie dysku, programy zapamiętujące hasła, dwustopniowa autoryzacja - te rozwiązania znalazły się na liście eksperta TED Ideas, który radzi jak bez dużej wiedzy technicznej zadbać dziś o zwiększenie swojej prywatności.

Christopher Soghoian, ekspert TED, instytucji znanej z firmowanego przez nią cyklu konferencji popularyzujących naukę, przygotował listę pięciu prostych sposobów, które mogą zagwarantować użytkownikom większy zakres prywatności podczas korzystania z urządzeń oraz w czasie surfowania w sieci.

Na pierwszym miejscu zestawienia znalazły się specjalne programy, które zapisują w swojej pamięci hasła do sieciowych usług, kont mejlowych czy kart kredytowych. Pozwalają one także na losowe generowanie skomplikowanych haseł, które składają się z symboli, cyfr i liter, przez co ich złamanie jest dużo trudniejsze. Aplikacje wykorzystują zaawansowane narzędzie szyfrowania tych danych, przechowując w swojej pamięci wszystkie hasła użytkownika, który musi zapamiętać jedynie hasło główne, umożliwiające dostęp do programu. Przykładami takiego oprogramowania są np. 1Password czy LastPass.

Soghoian doradza także stosowanie dwustopniowej autoryzacji w usługach sieciowych. Polega ona na konieczności dostarczenia dodatkowego hasła przesyłanego użytkownikowi na inny adres e-mail lub w formie wiadomości na telefon komórkowy. Takie rozwiązanie stosują banki przy autoryzacji przelewów, Google i Facebook.

Szyfrowanie dysku urządzenia jest jednym z łatwiejszych sposobów na zwiększenie swojego bezpieczeństwa. Urządzenia z systemem iOS posiadają funkcję automatycznego szyfrowania treści. System Android, Microsoft Windows i OS X wymagają ręcznego uruchomienia tego rozwiązania przez użytkownika.

Soghoian sugeruje także zaklejenie kamery internetowej urządzenia w czasie, gdy nie prowadzimy wideo-rozmów. Istnieje oprogramowanie inwigilacyjne, które może rejestrować i przesyłać obraz z kamery bez wiedzy użytkownika. Dużo trudniej jest w ten sposób zakleić mikrofon urządzenia - w komputerach często umieszczony jest on wewnątrz obudowy, natomiast zasłanianie mikrofonu w telefonach komórkowych pozbawia użytkownika jego głównej funkcjonalności.

Zestawienie eksperta zamyka szyfrowanie rozmów telefonicznych i wiadomości tekstowych. W obliczu informacji ujawnionych przez Edwarda Snowdena, pojawia się konieczność ochrony naszej cyfrowej komunikacji - zarówno przed inwigilacją prowadzoną przez agendy rządowe, jak i hakerów. Soghoian przypomina zatem, że FaceTime dostarczany przez Apple oraz komunikator WhatsApp posiadają wbudowane algorytmy szyfrujące, zaś dzięki aplikacjom RedPhone i TextSecure zaszyfrujemy rozmowy i SMS-y w systemie Android. (PAP)

Zobacz także

Aplikacja mobilna pomoże w zdobyciu wiedzy na temat HIV

2016-03-28, 14:18Czym jest HIV, w jaki sposób można się nim zarazić, jakie są objawy zakażenia, jak bezpiecznie uprawiać seks - odpowiedzi na te i inne pytania pomoże znaleźć aplikacja mobilna 'Połączenia' przygotowana przez stowarzyszenie Program… Czytaj dalej »

Badania DNA żołnierzy - nieśmiertelnik XXI wieku

2016-03-27, 10:50Wojsko bada DNA żołnierzy, którzy mają pełnić służbę poza granicami kraju; zgromadzone dane są przydatne w przypadku konieczności identyfikacji śladów biologicznych - nie tylko poległych czy rannych, ale także zaginionych. To… Czytaj dalej »

Robotyka kosmiczna rozwojowym sektorem dla polskich firm

2016-03-27, 10:49Polskie firmy coraz częściej kierują się ku sektorowi kosmicznemu: współpracują m.in. z Europejską Agencją Kosmiczną, zyskując dostęp do najnowszych technologii. O realizowanych projektach i perspektywach rynku mówią PAP Technologie… Czytaj dalej »

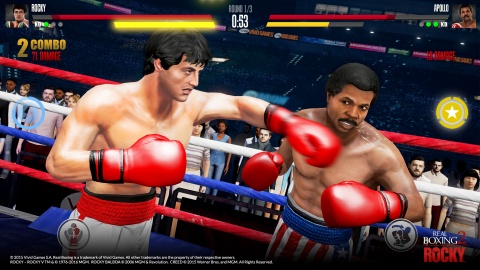

Bydgoska firma wydała pierwszą grę mobilną z Rockym Balboa

2016-03-24, 15:00W sklepie Apple App Store można już pobrać grę Real Boxing 2 ROCKY™. Producentem gry jest bydgoskie studio Vivid Games. Czytaj dalej »

Polacy opisali naczynia krwionośne z białkami sprzed ćwierć miliarda lat

2016-03-18, 11:37Zespół polskich naukowców odkrył, zbadał i opisał skamieniałe naczynia krwionośne z zachowanymi chemicznymi śladami białek w kościach gadów triasowych, mających prawie ćwierć miliarda lat. Wykorzystane do badań szczątki znaleziono… Czytaj dalej »